DGA309

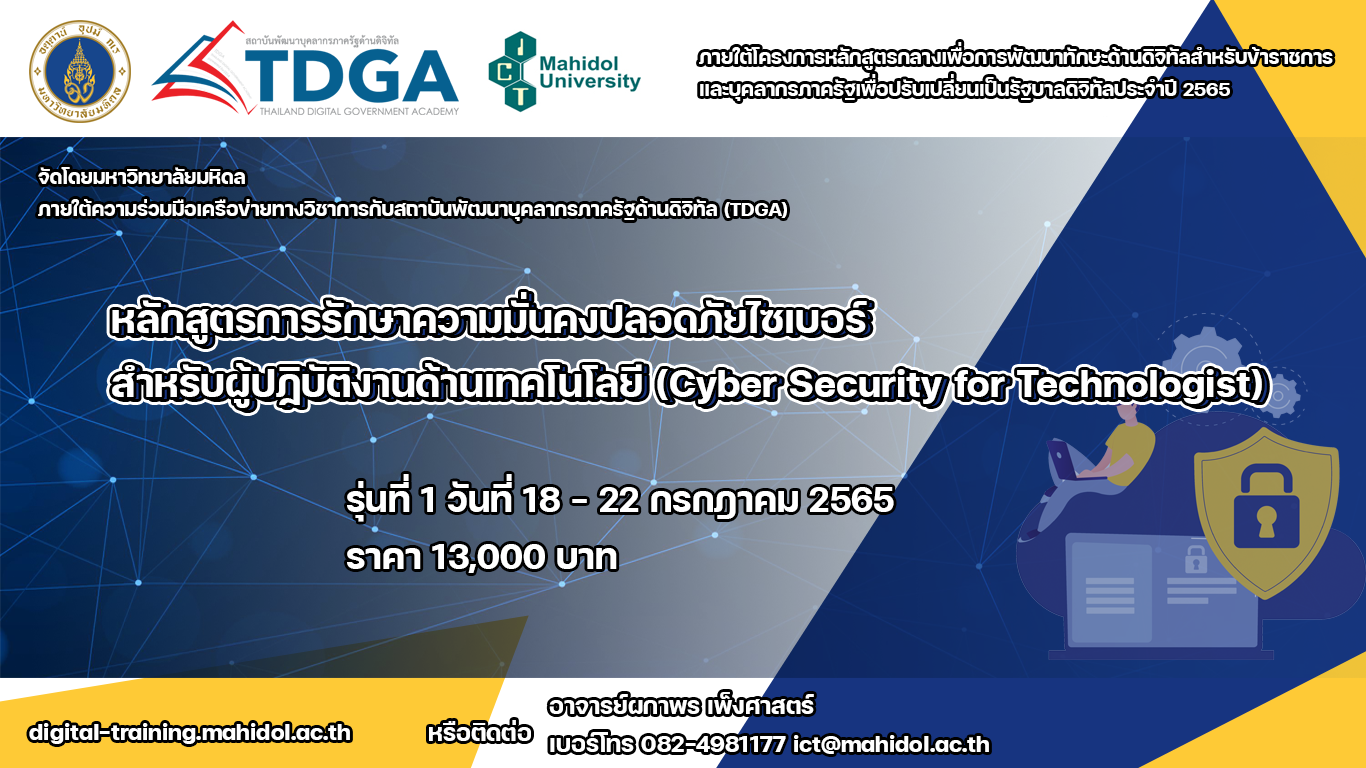

หลักสูตรการรักษาความมั่นคงปลอดภัยไซเบอร์สำหรับผู้ปฏิบัติงานด้านเทคโนโลยี

(Cybersecurity for Technologist)

วัตถุประสงค์

- เพื่อให้มีความตระหนักรู้ในการใช้งานเทคโนโลยีด้วยความมั่นคงปลอดภัย

- เพื่อให้มีความรู้เกี่ยวกับกฎหมายในการรักษาความมั่นคงปลอดภัยและเข้าใจในบทบาทหน้าที่ที่ต้องปฏิบัติตามกฎหมาย

- เพื่อให้มีความรู้และความเข้าใจกรอบในการรักษาความมั่นคงปลอดภัยไซเบอร์ตามแนวทางของ NIST Cybersecurity Framework

- เพื่อให้สามารถวางแผนป้องกันและรับมือกับความมั่นคงปลอดภัยไซเบอร์ได้ตามหลักการ

- เพื่อให้มีการนำความรู้ไปประยุกต์ใช้ในการวางแผนรับมือเกี่ยวกับความเสี่ยงดิจิทัลในองค์กรได้

คำอธิบายหลักสูตรเพิ่มเติม

หลักสูตรนี้เน้นให้เกิดความตระหนักถึงบทบาทหน้าที่ตามกฎหมายในเรื่องของการรักษาความมั่นคงปลอดภัย มีความรู้ความเข้าใจในการจัดการเกี่ยวกับภัยคุกคามด้านความมั่นคงปลอดภัยและความเสี่ยงทางด้านเทคโนโลยีดิจิทัลที่กำลังเป็นปัญหาในการทำงานในยุคดิจิทัลได้อย่างมีประสิทธิภาพตามแนวทางของ NIST Cybersecurity Framework โดยแบ่งออกเป็น 5 ขั้นตอนสำคัญ คือ Identity, Protect, Detect, Response และ Recovery สำหรับช่วยให้องค์กรสามารถวางแผนป้องกัน ตรวจจับ และตอบสนองต่อภัยคุกคามได้อย่างรวดเร็วและเป็นระบบ เนื้อหาในหลักสูตรจะเน้นให้ผู้เข้ารับการอบรมเกิดความตระหนักและเข้าใจในกระบวนการในการวางแผนรับมือกับภัยคุกคามและความเสี่ยงทางด้านเทคโนโลยีดิจิทัล การเข้าใจในกระบวนการจะทำให้เกิดการวางแผนที่ดีและยั่งยืนในการรับมือกับความเสี่ยงรูปแบบต่าง ๆ ที่เกิดขึ้นทั้งในปัจจุบันและอนาคตที่มีการเปลี่ยนแปลงทางด้านเทคโนโลยีอย่างรวดเร็ว การจัดการเรียนการสอนในหลักสูตรเน้นองค์ความรู้ทั้งภาคทฤษฎีและภาคปฏิบัติเพื่อให้ผู้ปฏิบัติงานเฉพาะด้านเทคโนโลยีดิจิทัล ได้นำความรู้และทักษะจากหลักสูตรไปประยุกต์ใช้ในการวางแผนการรับมือกับภัยคุกคามและความเสี่ยงทางด้านดิจิทัลในองค์กรได้อย่างมีประสิทธิภาพ

รายละเอียดหลักสูตรที่เปิด

| ครั้งที่ | รุ่นที่ 1 1 – 5 กรกฎาคม 2567 รุ่นที่ 1 8 – 12 กรกฎาคม 2567 |

| ผู้สอน | ดร. อิทธิพล รัศมีโรจน์ คณะเทคโนโลยีสารสนเทศและการสื่อสาร มหาวิทยาลัยมหิดล ดร. อัษฎารัตน์ คูรัตน์ คณะเทคโนโลยีสารสนเทศและการสื่อสาร มหาวิทยาลัยมหิดล รศ. ดร. สุดสงวน งามสุริยโรจน์ คณะเทคโนโลยีสารสนเทศและการสื่อสาร มหาวิทยาลัยมหิดล |

| กลุ่มผู้เรียน | 1. กลุ่มผู้ปฏิบัติงานเฉพาะด้านเทคโนโลยีดิจิทัล (Technologist) |

| ค่าลงทะเบียน | 15,500 บาท |

| หมายเหตุ | การจัดอบรมจํานวน 1 รุ่น จํานวน 4 วัน (วันละ 6 ชั่วโมง รวม 24 ชั่วโมง) |

| ติดต่อสอบถาม | อาจารย์ผกาพร เพ็งศาสตร์ เบอร์โทร 0824981177 ict@mahidol.ac.th |

| สถานที่ | มหาวิทยาลัยมหิดล |

| ข้อมูลเพิ่มเติม | หลักสูตรนี้ได้รับการรับรองหลักสูตรจากสถาบันพัฒนาบุคคลากรภาครัฐด้านดิจิทัล |

กำหนดการ

| เวลา | หัวข้อ | เนื้อหา |

| วันที่ 1 | ||

| 09.00 -12.00 | ภาพรวมความมั่นคงปลอดภัยไซเบอร์ (Security Overview) | – Security Awareness การรู้เท่าทันการโจมตีและความมั่นคงปลอดภัยทางไซเบอร์ สถานการณ์ต่าง ๆ ที่เกิดขึ้นในการองค์กรทั้งภาครัฐและเอกชน กรณีศึกษาต่าง ๆ ที่เกิดขึ้นทั้งในประเทศและต่างประเทศ การเรีนรู้ถึงความเสียหายที่เกิดขึ้นจากภัยคุกคามไซเบอร์ – Security Trend แนวโน้มของภัยคุกคามต่าง ๆ แนวโน้มของความมั่นคงปลอดภัย ไซเบอร์ – Information security Concept: CIA แนวคิดพื้นฐานของความมั่นคงปลอดภัยไซเบอร์ |

| กฎหมายที่เกี่ยวข้องกับความมั่นคงปลอดภัย ไซเบอร์ (Laws and Regulation) | – พ.ร.บ. ว่าด้วยการกระทำความผิดเกี่ยวกับคอมพิวเตอร์ 2560 – พ.ร.บ.การรักษาความมั่นคงปลอดภัยไซเบอร์ พ.ศ. 2562 – พ.ร.บ.คุ้มครองข้อมูลส่วนบุคคล พ.ศ. 2562 – กรณีศึกษาที่เกี่วข้องกับกฎหมายที่เกี่ยวข้องกับความมั่นคงปลอดภัยไซเบอร์ | |

| 13.00-16.00 | การระบุความเสี่ยงด้านความมั่นคงปลอดภัย ไซเบอร์ (Identify) | – กรอบการทำงานด้านความมั่นคงปลอดภัยไซเบอร์ และหลักการสำคัญของ NIST Cybersecurity Framework – หลักการของ Information Security Management System – การศึกษาทำความเขา้ใจบริบท ทรัพยากรและกิจกรรมงานสำคัญเพื่อบริหารจัดการความเสี่ยงดา้นความมั่นคงปลอดภัยไซเบอร์ที่มีต่อระบบ ทรัพย์สิน ข้อมูล และขีดความสามารถ – Identity: Assessment and Auditing แนวทางและกรอบในการการประเมินองค์กรด้านความมั่นคงปลอดภัยไซเบอร์ และความเสี่ยง เพื่อวิเคราะห์ช่องว่าง (Gap Analysis) หรือจุดอ่อนของกระบวนการในการรักษาความมั่นคงปลอดภัยทางไซเบอร์ขององค์กรตัวอย่าง |

| วันที่ 2 | ||

| 09.00 -12.00 | การป้องกันด้านความมั่นคงปลอดภัยไซเบอร์ (Protection) | – หลักการของสถาปัตยกรรมด้านความมั่นคงปลอดภัยไซเบอร์ – การศึกษาแนวทางการจัดทำและดำเนินการตามมาตรการป้องกันที่เหมาะสม – การศึกษากรอบงานความมั่นคงปลอดภัยทาง ไซเบอร์ (Cybersecurity framework) – Protection: Security Design Principles ความรู้พื้นฐานและแนวทางการออกแบบระบบให้มีความมั่นคงปลอดภัย แนวทางการเลือกใช้วิธีการ ระบบหรือเทคโนโลยีเพื่อการรักษาความมั่นคงปลอดภัยในองค์กร |

| 13.00-16.00 | การเฝ้าระวังด้านความมั่นคงปลอดภัยไซเบอร์ (Detection) | – เรียนรู้การจัดทำและดำเนินกิจกรรมเพื่อตรวจหาเหตุการณ์ด้านความมั่นคงปลอดภัยไซเบอร์ที่อาจเกิดขึ้น – Detection: Security Monitoring – เรียนรู้แนวทางการจัดตั้งศูนย์ปฏิบัติการเฝ้าระวังความมั่นคงปลอดภัยระบบ – แนวทางการเลือกใช้ซอฟต์แวร์สนับสนุนเพื่อสนับสนุนการทำงาน |

| วันที่ 3 | ||

| 09.00 -16.00 | การรับมือด้านความมั่นคงปลอดภัยไซเบอร์ (Response) | – เรียนรู้การจัดทำและดำเนินกิจกรรมเพื่อตอบสนองต่อเหตุการณ์ด้านความมั่นคงปลอดภัยไซเบอร์ที่ตรวจพบ ครอบคลุมถึงการวางแผนรับมือ การสื่อสาร การวิเคราะห์ การลดความเสี่ยง และการปรับปรุง – เรียนรู้เกี่ยวกับกระบวนการ “Incident Response” – กรณีศึกษาของการจัดทำแผนการตอบสนองภัยคุกคาม (Incident Response Plan) ในองค์กรทั้งในและต่างประเทศ – กระบวนการและขั้นตอนในการจัดทำแผนการตอบสนองภัย – แนวปฏิบัติสำหรับหน่วยงานในกรณีดังต่อไปนี้ ▪ Personal Data Breach Incidents ▪ แนวทางการจัดทำแผนบริหารความต่อเนื่อง ทางธุรกิจหรือแผน BCP: Business Continuity Plan และแผนการกอบกู้ระบบหรือ DRP: Disaster Recovery Plan |

| วันที่ 4 | ||

| 09.00 -16.00 | การกู้คืนด้านความมั่นคงปลอดภัยไซเบอร์ (Recovery) | – เรียนรู้การกู้คืนระบบในกรณีเกิดการโจมตี การกู้คืนข้อมูล เรียนรู้ในวิธีการและแนวทางในการกู้คืนระบบให้กลับสู่สภาวะปกติและแก้ไขสาเหตุที่ทำให้เกิดปัญหา – กรณีศึกษาและตัวอย่างของการกู้คืนระบบ(Recovery) ที่เกิดขึ้นจากการโจมตีทางไซเบอร์ |

| วันที่ 5 | ||

| 09.00 -16.00 | การซักซ้อมแผนเพื่อเตรียมความพร้อมรับมือกับการโจมตีทางไซเบอร์ (Incident Drill) | Incident Drill การจำลอง Cyber Attack เพื่อให้องค์กรสามารถซ้อมรับมือกับการโจมตีที่อาจจะเกิดขึ้น เพื่อให้ได้มีส่วนร่วมและได้ลองปฏิบัติจริง |